Sichere KI-Dokumentation in Pflegeeinrichtungen erfordert E2EE, DSGVO-Konformität, transparente Modelle und geschulte Mitarbeitende.

Die Kombination aus technischer Sicherheit, rechtlicher Compliance und geschultem Personal macht KI-Dokumentationssysteme zu einem effektiven Werkzeug in der Pflege.

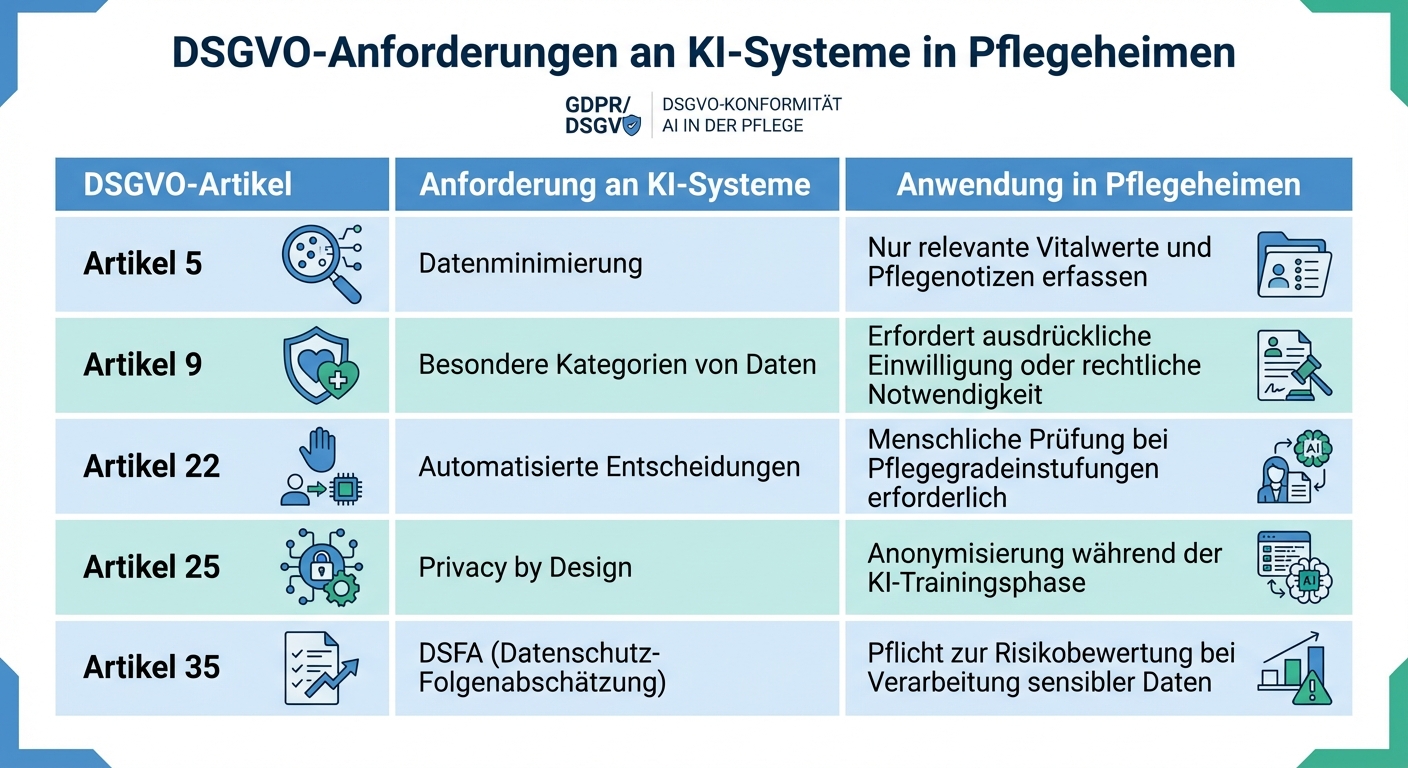

DSGVO-Anforderungen für KI-Dokumentationssysteme in Pflegeheimen

Die rechtlichen Vorgaben für KI-Dokumentationssysteme in deutschen Pflegeheimen sind äußerst streng, insbesondere im Umgang mit Gesundheitsdaten. Proliance betont: „Gesundheitsdaten sind die sensibelsten Informationen von allen. Wer sie verarbeitet, braucht nicht nur eine saubere Rechtsgrundlage, sondern auch Prozesse, die im Alltag funktionieren" [2].

Artikel 9 der DSGVO stuft Gesundheitsdaten als besonders schützenswert ein. Ihre Verarbeitung ist grundsätzlich untersagt, es sei denn, es liegt eine ausdrückliche Einwilligung vor oder die Verarbeitung ist für die Gesundheits- und Sozialfürsorge zwingend erforderlich [2]. Für KI-Systeme in Pflegeheimen bedeutet dies, dass eine Datenschutz-Folgenabschätzung (DSFA) gemäß Artikel 35 DSGVO verpflichtend ist. Diese ist notwendig, da solche Systeme oft hochsensible Daten verarbeiten und automatisierte Entscheidungen treffen [2].

Artikel 25 der DSGVO, bekannt als „Privacy by Design and Default“, schreibt vor, dass Datenschutz von Beginn an in die Systemarchitektur eingebaut wird. Zudem müssen datensparsame Voreinstellungen standardmäßig gelten [2]. Daten der Bewohner sollten anonymisiert oder pseudonymisiert werden, sofern ihre Identität für die Analyse nicht relevant ist. Gleichzeitig müssen Transparenz und Nachvollziehbarkeit gewährleistet sein. Proliance merkt hierzu an: „KI-Systeme, deren Entscheidungswege nicht nachvollziehbar sind (Blackbox-KI), stellen ein massives Datenschutzproblem dar" [2].

Ein weiteres Kernstück ist Artikel 22, der automatisierte Einzelentscheidungen mit rechtlichen oder erheblichen Auswirkungen auf die Bewohner verbietet. In der Praxis bedeutet dies, dass jede KI-generierte Pflegeplanung oder Bewertung von einer qualifizierten Pflegekraft geprüft und freigegeben werden muss, bevor sie in die offizielle Dokumentation einfließt [2][3].

| DSGVO-Artikel | Anforderung an KI-Systeme | Anwendung in Pflegeheimen |

|---|---|---|

| Artikel 5 | Datenminimierung | Nur relevante Vitalwerte und Pflegenotizen erfassen |

| Artikel 9 | Besondere Kategorien von Daten | Erfordert ausdrückliche Einwilligung oder rechtliche Notwendigkeit |

| Artikel 22 | Automatisierte Entscheidungen | Menschliche Prüfung bei Pflegegradeinstufungen erforderlich |

| Artikel 25 | Privacy by Design | Anonymisierung während der KI-Trainingsphase |

| Artikel 35 | DSFA | Pflicht zur Risikobewertung bei Verarbeitung sensibler Daten |

Zusätzlich zu den DSGVO-Vorgaben müssen KI-Systeme auch die spezifischen Standards für Pflegeheime erfüllen.

Neben den DSGVO-Vorgaben müssen KI-Systeme den Anforderungen der Strukturierten Informationssammlung (SIS) gerecht werden, um MD-Prüfungen zu bestehen. Die Dokumentation muss den vierstufigen Pflegeprozess (Anamnese, Planung, Durchführung und Evaluation) unterstützen, der von deutschen Prüfern verwendet wird [2].

Für MD-Prüfungen sind rollenbasierte Zugriffskontrollen gemäß Artikel 32 und detaillierte Audit-Logs unerlässlich. Diese Nachweise dokumentieren, wer Pflegeaufzeichnungen wann eingesehen oder geändert hat. Dadurch werden nicht nur die Bewohnerdaten geschützt, sondern auch lückenlose Belege für Prüfungen sichergestellt. Artikel 5 der DSGVO fordert zudem, dass die erhobenen Daten ausschließlich für die Pflegedokumentation genutzt werden dürfen, es sei denn, eine neue Rechtsgrundlage erlaubt eine andere Nutzung [2].

Automatisierte Validierungen können Dokumentationsfehler um bis zu 95 % reduzieren [1]. Spezielle KI-Tools für die SIS-Pflegeplanung unterstützen diesen Prozess zusätzlich. Dies erhöht die Qualität der Aufzeichnungen und erleichtert die Vorbereitung auf MD-Prüfungen erheblich. Trotz dieser Vorteile bleibt die menschliche Kontrolle unverzichtbar: Sicherheitsexperten müssen alle KI-Ergebnisse überprüfen und validieren [3].

Die technische Infrastruktur bildet das Rückgrat für den sicheren Einsatz von KI-Dokumentationssystemen in Pflegeheimen. Dabei müssen sowohl Datenschutzvorgaben als auch die spezifischen Anforderungen der Pflegeprozesse berücksichtigt werden. Es geht nicht nur um die Verschlüsselung von Daten, sondern um ein Gesamtkonzept, das Sicherheit, Kompatibilität und Transparenz miteinander verbindet.

Standardisierte APIs wie OpenAPI oder Swagger ermöglichen einen reibungslosen Datenaustausch zwischen KI-Tools und bestehenden Pflegedokumentationssystemen. Diese Schnittstellen sollten unbedingt eine verschlüsselte Datenübertragung unterstützen, um die Sicherheit und Integrität während des gesamten Dokumentationsprozesses zu gewährleisten [1]. Besonders wichtig ist die mobile Nutzbarkeit, inklusive Offline-Funktionalität, da Pflegekräfte häufig in Bereichen mit schlechter Netzabdeckung arbeiten [1]. Laut Bundesnetzagentur müssen sogenannte Hochrisiko-KI-Systeme nicht nur zuverlässig und präzise sein, sondern auch vor unbefugten Manipulationen geschützt werden [4].

Ein weiterer zentraler Punkt ist der Abschluss eines Auftragsverarbeitungsvertrags (AVV) nach Artikel 28 DSGVO, wenn Drittanbieter-Tools eingesetzt werden. Dieser Vertrag stellt sicher, dass sensible Bewohnerdaten nicht für externe Zwecke, wie etwa Modelltraining, genutzt werden [2]. Vor der Inbetriebnahme muss zudem eine umfassende technische Dokumentation vorliegen, die aufzeigt, wie das System die notwendigen Sicherheits- und Schutzanforderungen erfüllt [4][5]. Im nächsten Abschnitt wird die Bedeutung der End-to-End-Verschlüsselung (E2EE) als Sicherheitsmaßnahme beleuchtet.

Die End-to-End-Verschlüsselung schützt Gesundheitsdaten während des gesamten Prozesses – von der Erfassung bis zur Speicherung. Die Daten werden direkt an der Quelle verschlüsselt und können nur vom vorgesehenen Empfänger entschlüsselt werden. Selbst wenn Daten während der Übertragung abgefangen werden, bleiben sie unlesbar. Angesichts des wachsenden Datenvolumens ist diese Methode unverzichtbar [3].

E2EE erfüllt die Anforderungen von Privacy by Design gemäß Artikel 25 DSGVO und schützt gleichzeitig vor spezifischen KI-Bedrohungen wie Data Poisoning oder Man-in-the-Middle-Angriffen [2][3]. Entscheidend ist, dass die Verschlüsselung durchgängig angewendet wird – von der Sprachdokumentation bis hin zur zentralen Archivierung der Daten.

Mobile Geräte, die in der Pflegedokumentation genutzt werden, sollten Hardware-Level-Verschlüsselung und sichere Boot-Vorgänge unterstützen. Dies schützt lokal gespeicherte Daten, insbesondere während mobiler Visiten [1]. Darüber hinaus müssen die Geräte auch bei fehlender Netzwerkverbindung zuverlässig funktionieren und verschlüsselte Daten zwischenspeichern können.

Die EU-KI-Verordnung, die seit August 2024 gilt, schreibt außerdem automatische Logging-Funktionen vor. Diese ermöglichen die Nachverfolgung von Ereignissen über den gesamten Lebenszyklus eines Systems [4][5]. Gleichzeitig muss die Mensch-Maschine-Schnittstelle (HMI) so gestaltet sein, dass Pflegekräfte die KI-Ausgaben effizient überwachen und interpretieren können [4][5].

Die sichere Integration von KI in den Pflegealltag erfordert technische Maßnahmen, die nicht nur den Datenschutz gewährleisten, sondern auch die Arbeitsprozesse unterstützen. Dokumentation ist dabei ein unverzichtbares Sicherheitsnetz. Doch nur 26 % der Organisationen, die KI einsetzen, haben eine vollständige Dokumentation, die Modellzweck, Dateneingaben und Risikobewertungen umfasst [7]. Diese Zahl zeigt, wie wichtig strukturierte und durchdachte Implementierungsprozesse sind. Hier sind einige bewährte Vorgehensweisen, die die Sicherheitsanforderungen und Integrationsprozesse sinnvoll ergänzen.

Sicherheit beginnt bereits bei der Erfassung von Daten – zum Beispiel direkt am Pflegebett. Alle KI-bezogenen Daten sollten von Anfang an anonymisiert und verschlüsselt werden, wie es Datenschutzrichtlinien verlangen [3]. Das „Secure by Design"-Prinzip sollte dabei als Grundlage dienen: Sicherheitsmaßnahmen wie Verschlüsselung werden von Beginn an in die Systemarchitektur eingebaut, statt nachträglich hinzugefügt zu werden [3].

Eine detaillierte Sicherheitsdokumentation ist essenziell. Sie sollte Standards für Verschlüsselung und die Verwaltung kryptografischer Schlüssel festlegen [1]. Mobile Geräte müssen verschlüsselt, durch PINs geschützt und mit automatischen Inaktivitäts-Timeouts gesichert sein [6]. Außerdem sollte der Zugriff über passwortgeschützte und verschlüsselte WLAN-Netzwerke erfolgen, um Daten während der Übertragung zu schützen [6]. Sobald diese Grundlagen geschaffen sind, kann die Integration in bestehende Systeme sicher erfolgen.

Mit einer soliden Verschlüsselung als Basis kann die Integration in bestehende Systeme nahtlos umgesetzt werden. Lösungen wie die von dexter health erleichtern dies, da sie eine sichere Verbindung zu SIS-basierten Systemen ermöglichen und den Arbeitsalltag in der Pflege effizienter gestalten.

Eine erfolgreiche Integration erfordert präzises Datenmapping sowie eine gründliche Testphase. Versionskontrolle und Modellregistrierung sind dabei unerlässlich, um Änderungen nachvollziehbar zu dokumentieren [7]. Dies stellt sicher, dass alle Anpassungen am KI-System transparent bleiben.

Standardisierte Tools wie „Model Cards“ oder „Datasheets for Datasets“ helfen dabei, Verschlüsselungs- und Sicherheitsfunktionen klar und einheitlich zu dokumentieren [7]. Wichtig ist, die Dokumentation als dynamisches Werkzeug zu behandeln: Sie sollte bei Modellneutrainings oder Änderungen an Richtlinien regelmäßig aktualisiert werden, um immer den aktuellen Sicherheitsstatus widerzuspiegeln [7]. Nach der EU-KI-Verordnung müssen Hochrisiko-KI-Systeme, wie sie im Gesundheitswesen vorkommen, entsprechende technische Dokumentationen vorweisen [7].

Neben der technischen Integration sind klare Zugriffskontrollen entscheidend für einen sicheren Betrieb. Es ist wichtig, festgelegte Zugriffsrichtlinien und -verfahren zu implementieren, damit nur autorisierte Personen sensible Pflegedaten einsehen oder bearbeiten können [1]. Verfahren für den Umgang mit API-Schlüsseln und Verschlüsselungsgeheimnissen sollten ebenfalls dokumentiert werden, um unbefugten Zugriff zu verhindern [1].

Audit-Protokolle, die alle Entscheidungen, Änderungen und Genehmigungen im KI-Lebenszyklus erfassen, sind ebenfalls unverzichtbar [7]. Diese Protokolle dienen nicht nur als Nachweis für Compliance-Audits und behördliche Prüfungen, sondern auch für die Analyse von Sicherheitsvorfällen. Wo möglich, sollten transparente „Glass-box“-Modelle bevorzugt werden, die nachvollziehbare Entscheidungen ermöglichen, anstelle von schwer verständlichen „Black-box“-Modellen [3].

Technische Sicherheitsmaßnahmen allein reichen nicht aus – nur ein gut geschultes Team kann diese Systeme effektiv nutzen. Schulungen sollten nicht als einmalige Aufgabe betrachtet werden, sondern als ein fortlaufender Prozess, der sich an neue Anforderungen und Modellaktualisierungen anpasst [3]. Mit der zunehmenden Verbreitung von KI-Technologien wird klar, wie wichtig es ist, Mitarbeitende kontinuierlich zu schulen, damit sie nicht nur die Technik verstehen, sondern auch Sicherheitsrisiken und rechtliche Vorgaben im Blick behalten.

Pflegekräfte müssen lernen, KI-generierte Einträge kritisch zu prüfen. KI macht Fehler – deshalb ist es entscheidend, dass Mitarbeitende darauf trainiert werden, solche Einträge zu überprüfen, zu korrigieren und gegebenenfalls zu überschreiben, um sogenannte „Halluzinationen“ oder andere Fehler zu vermeiden [3]. Ebenso wichtig ist die Aufklärung über KI-spezifische Bedrohungen wie Social Engineering, Phishing oder Deepfakes, die sensible Daten gefährden könnten [3].

„Eine der wichtigsten Maßnahmen zum Schutz eines Unternehmens vor KI-Problemen ist kontinuierliche Schulung und Überwachung."

Schulungsprogramme sollten auf die Bedürfnisse der jeweiligen Zielgruppe abgestimmt sein. Während IT-Fachkräfte von technischen Ansätzen wie „Documentation-as-Code" profitieren, benötigen Pflegekräfte einfache, praxisnahe Anleitungen und kontextuelle Unterstützung direkt in der Anwendung [1]. Kontextuelle Hilfen wie Tooltips oder Inline-Assistenten können Support-Anfragen um bis zu 40 % reduzieren [1]. Zusätzlich können „Red-Team"-Übungen, bei denen simulierte KI-gestützte Angriffe durchgeführt werden, das Sicherheitsbewusstsein stärken und Schwachstellen frühzeitig aufdecken [3].

Neben kontinuierlicher Schulung spielen strukturierte Onboarding- und Support-Programme eine entscheidende Rolle, um den sicheren und effektiven Einsatz im Alltag zu gewährleisten.

Eine schrittweise Einarbeitung sollte alle Erfahrungsstufen berücksichtigen. Peer-Review-Prozesse können die Qualität der Dokumentation um 60 % verbessern [1]. Ergänzend fördern Mentoring-Programme und informelle Formate wie „Brown-Bag-Lunches" die Teamarbeit in Pflegeheimen [1]. Bei dexter health gehören strukturierte Onboarding-Programme und Schulungen zum Standard, um sicherzustellen, dass Teams die Lösung effektiv nutzen und schnell Ergebnisse erzielen können.

Ein gut gestalteter Onboarding-Prozess sollte auch Usability-Tests in einer Staging-Umgebung umfassen, bevor das System vollständig implementiert wird [1]. So können Pflegekräfte die KI-gestützten Workflows in einer sicheren Umgebung ausprobieren und wertvolles Feedback geben, bevor sie im Echtbetrieb arbeiten. Dabei ist es entscheidend, Pflegekräfte aktiv in die Entwicklung und Anpassung der Dokumentationsframeworks einzubeziehen – ein Ansatz, der als „Co-Design" bezeichnet wird [8].

Trotz sorgfältiger Planung können Herausforderungen auftreten, die die Sicherheit und Effizienz von KI-Dokumentationssystemen beeinträchtigen. Solche Vorfälle machen deutlich, wie wichtig es ist, potenzielle Risiken frühzeitig zu erkennen und gezielt anzugehen. Im Folgenden werden die häufigsten Probleme und passende Lösungsansätze beschrieben.

Ein bekanntes Problem ist Data Poisoning. Hierbei manipulieren Angreifer Trainingsdaten, wodurch KI-Modelle falsche Muster erlernen und fehlerhafte Dokumentationseinträge erzeugen können [3]. Ebenso kritisch ist die Überabhängigkeit auf die KI: Pflegekräfte verlassen sich zu stark auf KI-generierte Einträge und prüfen diese nicht ausreichend manuell [3].

„KI ist das sprichwörtliche zweischneidige Schwert: Sie kann einerseits als mächtiges Werkzeug zur Schaffung robuster Cybersicherheitsmaßnahmen dienen, andererseits aber auch als gefährliche Waffe zur Kompromittierung dieser Maßnahmen eingesetzt werden."

- William Graf, Product Marketing Manager bei Ivanti [3]

Ein weiteres Problem ist schwache Verschlüsselung, die sensible Daten gefährdet. Hier sind End-to-End-Verschlüsselung (E2EE) und Anonymisierung unverzichtbar [3]. Mangelnde Systemkompatibilität ist ebenfalls ein Risiko: Wenn KI-Tools nicht korrekt in bestehende SIS-Systeme integriert sind, entstehen unvollständige Einträge oder sogenannte „tote Dokumentation“, die den Betrieb beeinträchtigen können [8] [9]. Schließlich können Bias-Probleme auftreten, wenn voreingenommene Trainingsdaten bestimmte Bewohnergruppen benachteiligen [8].

Die nachstehende Tabelle fasst die häufigsten Risiken zusammen und zeigt bewährte Lösungsansätze auf:

| Häufiges Risiko | Beschreibung | Lösungsansatz |

|---|---|---|

| Data Poisoning | Manipulation von Trainingsdaten führt zu verzerrten KI-Ausgaben | Adversarial Training und strikte Datenverwaltungsrichtlinien [3] |

| Deepfakes/Phishing | KI-generierte Imitationen gefährden die Authentizität | Schulungen zu Social Engineering und Multi-Faktor-Authentifizierung [3] |

| Überabhängigkeit | Manuelle Prüfungen werden vernachlässigt | Kontinuierliche Überwachung und Human-in-the-Loop-Validierung [3] |

| Systeminkompatibilität | Fehlende Integration in bestehende Systeme | Ordnungsgemäße Integration digitaler Tools in SIS-Systeme und „Documentation-as-Code“-Workflows [8] [1] |

| Schwache Verschlüsselung | Daten können abgefangen werden | Einführung von E2EE und Anonymisierung [3] |

Um diese Risiken effektiv zu minimieren, sollten Pflegeheime Adversarial Training einsetzen. Dabei werden KI-Modelle gezielt mit bösartigen Eingaben getestet, um Schwachstellen frühzeitig zu erkennen [3]. Ebenso wichtig ist der Einsatz von Glass-Box-Modellen, die transparente Entscheidungswege bieten und das Risiko intransparenter Black-Box-Systeme verringern [3]. Regelmäßige Sicherheitsaudits und Penetrationstests, speziell für KI-Systeme, helfen zudem, Schwachstellen aufzudecken, bevor sie ausgenutzt werden können [3].

Nach der Integration eines KI-Dokumentationssystems beginnt die Phase der kontinuierlichen Verbesserung, um sowohl Sicherheits- als auch Effizienzstandards langfristig zu gewährleisten. Studien zeigen, dass viele Organisationen mit Lücken in ihrer Dokumentation kämpfen, was die Bedeutung strukturierter Validierungs- und Optimierungsprozesse unterstreicht [7].

Bevor ein KI-System in den Live-Betrieb geht, sollten Staging-Umgebungen genutzt werden, um Arbeitsabläufe umfassend zu testen. Dabei wird geprüft, ob KI-gestützte Prozesse wie vorgesehen funktionieren [1]. Wichtige Metriken wie Genauigkeit, Präzision und Recall werden auf Testdatensätzen gemessen. Gleichzeitig quantifizieren Time-Motion-Studien den Zeitaufwand vor und nach der Einführung, um Effizienzsteigerungen in der Pflegeplanung klar aufzuzeigen.

Fairness- und Bias-Analysen sind ebenfalls entscheidend, um sicherzustellen, dass das Modell für alle Nutzergruppen gleich gut funktioniert [7]. Ergänzend dazu können Red-Team-Übungen Schwachstellen aufdecken, indem Angriffe oder Systemausfälle simuliert werden. Diese Tests helfen, potenzielle Risiken frühzeitig zu identifizieren, bevor sie die Arbeitsabläufe beeinträchtigen [3]. Auf Basis dieser Erkenntnisse wird das Modell regelmäßig neu trainiert, um seine Leistung weiter zu verbessern.

Damit KI-Modelle präzise bleiben und auf neue Anforderungen reagieren können, ist ein regelmäßiges Retraining mit anonymisierten Daten erforderlich [7]. Eine kontinuierliche Überwachung hilft, Leistungsabfälle, Bias-Probleme oder ungewöhnliches Verhalten frühzeitig zu erkennen. Fachkräfte überprüfen dabei manuell KI-generierte Einträge, um Fehler oder mögliche Manipulationen zu identifizieren [3].

„Dokumentation funktioniert am besten, wenn sie genau, zugänglich und aktuell ist. Sie sollte als lebendiger Teil des KI-Lebenszyklus behandelt werden."

Adversarial Training stärkt die Widerstandsfähigkeit gegen Data Poisoning [3]. Automatisierte Metadatenerfassung durch Model Registries und Versionskontrollsysteme stellt sicher, dass bei jedem Retraining alle relevanten Informationen dokumentiert werden [7]. Standardisierte Post-Mortem-Analysen und Feedback-Sitzungen liefern wertvolle Erkenntnisse, die genutzt werden, um die Modellleistung kontinuierlich zu optimieren [1].

Die Einführung von KI-gestützten Dokumentationssystemen in Pflegeheimen erfordert eine sorgfältige Balance aus technischen Sicherheitsmaßnahmen, rechtlichen Vorgaben und der gezielten Weiterbildung von Mitarbeitenden. Techniken wie End-to-End-Verschlüsselung, rollenbasierte Zugriffskontrollen und kontinuierliche Überwachung bilden eine solide Basis. Doch ohne Mitarbeitende, die diese Systeme verstehen und verantwortungsvoll einsetzen, bleiben solche Maßnahmen unvollständig. Tatsächlich bleibt der Mensch die größte Schwachstelle in der Cybersicherheit [3].

Dokumentation ist mehr als nur eine gesetzliche Pflicht – sie dient als eine Art "Forcing Function", die Pflegekräfte dazu bringt, Best Practices einzuhalten und interne Kontrollen zu stärken [8]. Gleichzeitig hilft sie, operative Fehler zu minimieren: Rund 40 % aller Systemausfälle sind auf nicht dokumentiertes "Tribal Knowledge" zurückzuführen [1]. KI-Systeme können diese Lücke schließen, indem sie automatisierte und präzise Dokumentation ermöglichen, vorausgesetzt, sie werden transparent und nachvollziehbar gestaltet.

Vertrauen in KI entsteht durch Offenheit und Erklärbarkeit. "Glassbox"-Modelle, die ihre Entscheidungsprozesse offenlegen, sind besonders in sensiblen Bereichen wie der Pflege besser geeignet als undurchsichtige "Black-Box"-Systeme [3]. Pflegeheime, die auf KI-gestützte Dokumentation setzen, können deutliche Effizienzgewinne erzielen: Kontextbezogene Unterstützung kann Support-Anfragen um bis zu 40 % senken [1], während automatisierte Workflows die Genauigkeit der Dokumentation auf bis zu 99 % steigern können [1].

Die langfristige Effektivität solcher Systeme hängt von ihrer kontinuierlichen Verbesserung ab. Regelmäßige Modellanpassungen, Feedback-Schleifen und proaktive Sicherheitsmaßnahmen sind entscheidend, um sicherzustellen, dass KI-Systeme auch bei veränderten Anforderungen zuverlässig bleiben. Mit der richtigen Kombination aus Technologie, Schulung und regelmäßiger Validierung können Pflegeheime eine sichere und effiziente Dokumentationslösung schaffen, die sowohl den Anforderungen der DSGVO als auch den Bedürfnissen der Pflegekräfte gerecht wird.

Eine KI sollte stets nur die Daten verarbeiten, die für ihren spezifischen Zweck tatsächlich notwendig sind. Dabei spielt der Schutz sensibler Informationen eine zentrale Rolle, um sowohl die Sicherheit als auch den Datenschutz zu garantieren.

Gerade in Pflegeheimen ist dies von besonderer Bedeutung. Hier werden oft äußerst persönliche und gesundheitliche Daten verarbeitet, die einen besonders hohen Schutz erfordern. Die strikte Einhaltung der Datenschutzrichtlinien muss daher immer an erster Stelle stehen, um die Privatsphäre der Bewohner zu wahren und Missbrauch vorzubeugen.

Um sicherzustellen, dass Ihre KI zuverlässig arbeitet, ist die Qualität der Daten, die sie verarbeitet, entscheidend. Schlechte Daten führen zu schlechten Ergebnissen. Daher sollten Sie besonders darauf achten, was in Ihre KI eingespeist wird.

Ein durchdachter Umgang mit Daten und eine sorgfältige Kontrolle der Ergebnisse helfen Ihnen, bessere und verlässlichere Resultate aus Ihrer KI zu erzielen.

Für eine erfolgreiche Integration sind mehrere Faktoren entscheidend: DSGVO-konforme Speicherung auf lokalen Servern, Kompatibilität mit über 80 % der in Deutschland genutzten Dokumentationssysteme, automatisierte Qualitätssicherung sowie eine benutzerfreundliche Bedienung. Diese Eigenschaften machen es einfacher, KI-gestützte Lösungen wie sprachgesteuerte Pflegedokumentation in bestehende Systeme einzubinden und gewährleisten eine nahtlose Nutzung im Alltag.